Pressemeldinger

Mitsubishi Electric utvikler verdens første støtteverktøy for inntrengingstest som genererer angrepsscenarioer fra hackerperspektiverForventes å forbedre motstandsdyktigheten mot cyberangrep for alle produkter som er koblet til nettverk

Denne teksten er en oversettelse av den offisielle engelske versjonen av pressemeldingen, og den er kun ment som et referanseverktøy. Du finner detaljene og spesifikasjonene i den originale engelske versjonen. Dersom tekstene ikke stemmer overens, er det den originale engelske versjonen som gjelder.

FOR ØYEBLIKKELIG KUNNGJØRING nr. 3649

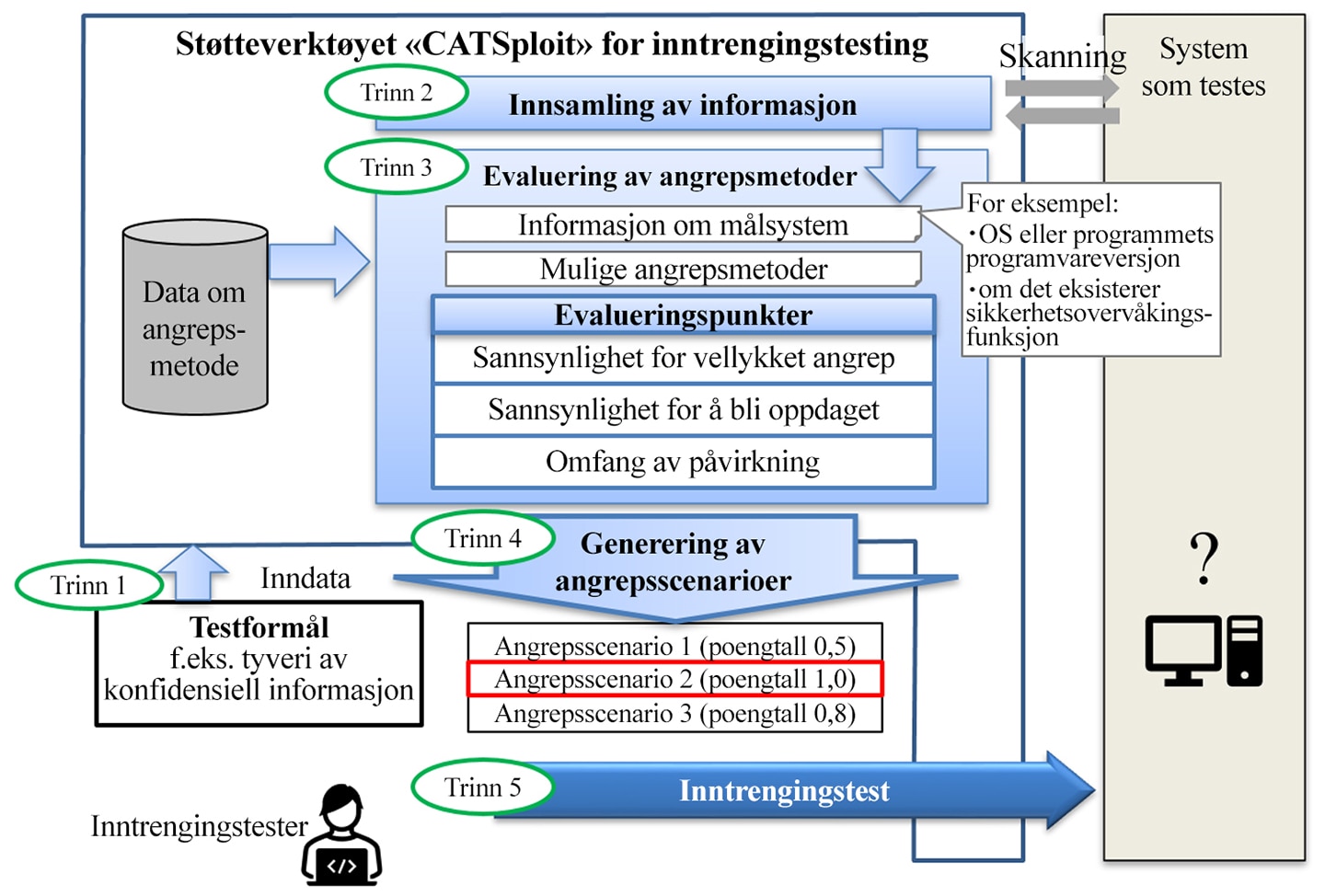

Eksempel på bruk av støtteverktøyet under inntrengingstesting

TOKYO, 05. desember 2023 – Mitsubishi Electric Corporation (TOKYO: 6503) kunngjorde i dag at de har utviklet verdens første1 støtteverktøy for inntrengingstest2, CATSploit, som automatisk genererer angrepsscenarioer basert på testmålene til en inntrengingstester, som for eksempel tyveri av konfidensiell informasjon, for å evaluere hvor virkningsfulle testangrep er. Selv uerfarne sikkerhetsteknikere kan enkelt utføre inntrengingstester ved hjelp av angrepsscenarioene og de påfølgende testresultatene (poengene).

I løpet av de siste årene har kontrollsystemer, inkludert infrastruktur, fabrikkutstyr osv., blitt stadig mer koblet til nettverk, noe som øker risikoen for avbrudd, for eksempel strømbrudd eller driftsstans for offentlig transport, på grunn av cyberangrep. Behovet for å iverksette sikkerhetstiltak i slike systemer har blitt presserende. I tillegg krever ISA/IEC 624433-standardene at det utføres fuzzing4- og inntrengingssikkerhetstester på systemer og utstyr for å evaluere motstanden mot cyberangrep, inkludert sårbarheter som skyldes implementerings- eller konfigurasjonsfeil. Inntrengingstesting er svært sofistikert og krever at white-hat-hackere5 engasjeres til faktiske angrep på systemet eller produktet som testes, men slike personer, som må ha svært høy ekspertise, er det få av, og de er vanskelige å finne.

Mitsubishi Electric har nå, ved å fokusere på faktorene som white-hat-hackere vurderer når de velger angrepsvektorene sine, utviklet et støtteverktøy for inntrengingstest som genererer lister over mulige angrepsscenarioer og hvor virkningsfulle de er (uttrykt som numeriske poeng).

Detaljer om verktøyet presenteres 6. desember (kl. 11 lokal tid) under Black Hat Europe 2023 Arsenal i London, som finner sted 6. og 7. desember.

- 1I henhold til Mitsubishi Electrics forskning, oppdatert 5. desember 2023

- 2Test for å bekrefte om et system eller utstyr kan bli utsatt for et faktisk angrep

- 3Sikkerhetsstandarder for industristyringssystemer

- 4En testmetode for å oppdage programvarefeil eller sårbarheter ved å skrive inn ugyldige eller uriktige data

- 5Etiske hackere som bruker avansert kunnskap og datateknologi til å identifisere sikkerhetsproblemer osv.

Merk

Merk at pressemeldingene er riktige på publiseringstidspunktet, men de kan endres uten varsel.